今、注目される「IAM」とは?従来のID管理・認証との違いと、注意点

クラウドの普及やテレワークの浸透などを背景に、セキュリティ対策も従来の「境界型セキュリティ」から「ゼロトラスト」へと、大きく見直す企業が増えています。その中で重要な要素となる「ユーザ認証」ですが、求められるIDやアクセス権などの統合管理を実現するものとして、IAMが注目されています。IAMの基本から従来のID管理との違いなどを詳しく解説します。

IAMとは?

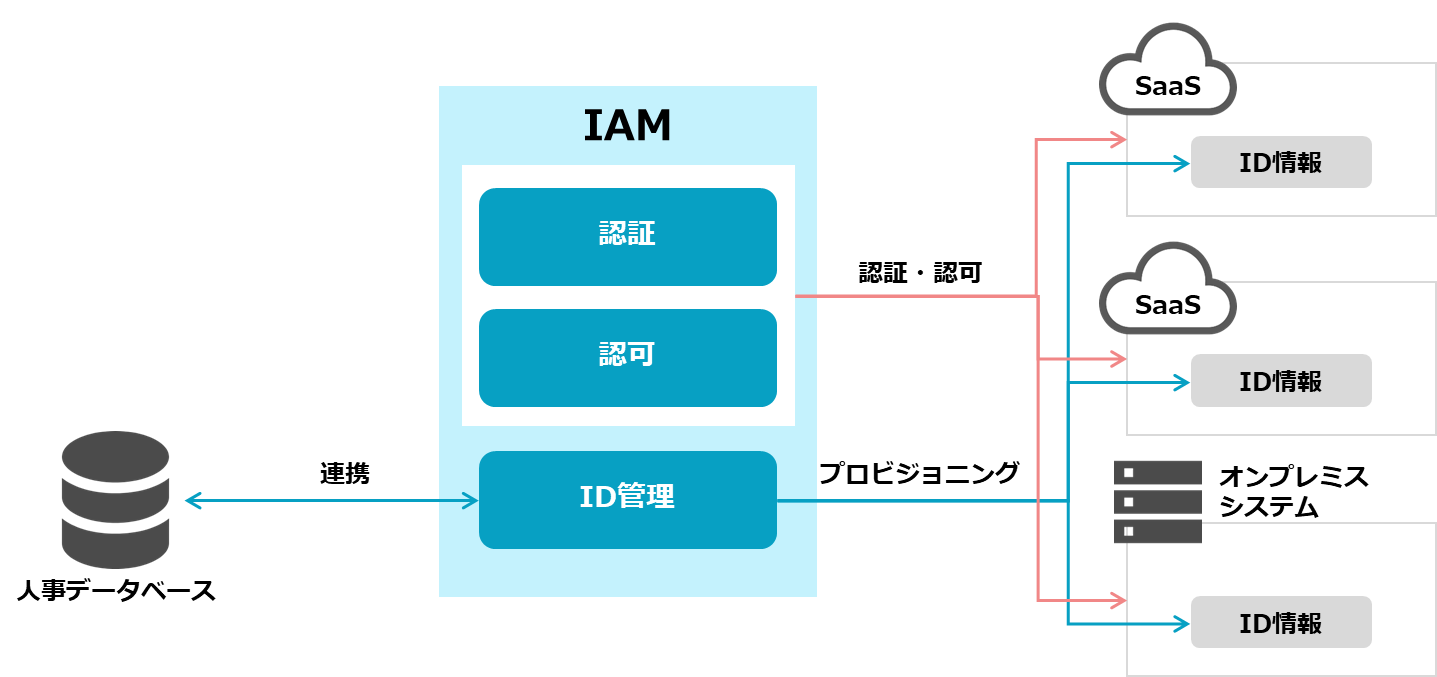

IAM(Identity and Access Management)とは、その名のとおり、組織内の情報システムにおけるIDとアクセス権限の管理を適切におこなう仕組みを指す言葉です。サービスやシステムへのログイン時にID・パスワードなどで本人確認をおこなう「認証」、また、IDのアクセス権を確認する「認可」に加え、ID情報を一元的に管理する「ID管理」までまとめて担うのが、IAMです。

近年、業務におけるSaaS利用が一般化し、それに伴い管理すべきサービスやシステムが増加しています。また、データ保護の強化・情報漏えい対策の厳格化などから、ユーザごとのアクセス範囲や操作範囲といった権限情報もこれまで以上に細かく管理するようになりました。こういった管理すべきID権限情報をサービスやシステムごとに個別に管理するのは負担が大きく、現実的ではありません。また、テレワークなどで社外から利用する、BYOD端末を使う場合など、環境が異なっても、適切に認証・認可をおこない、必要なシステムにセキュアに接続することが求められます。

このような背景もあり、複数のサービス・システムのID情報を集約し、効率的かつ確実な認証・認可をおこなう方法として、IAMが注目を集めているのです。

IAMとID管理はなにが違うのか?

前段で述べたとおり、ID管理は、IAMが持つ要素の1つであり、ID情報を一元的に管理する機能を指します。IAMでは、管理対象とするSaaSと連携し、ID情報を自動で同期して、統合的な管理を実現します。「誰が、アクセスしてよいのか」「どこに、アクセスしてよいのか」を集約し、適切に制御することを目指します。

また、ID管理として、IDの作成や変更、削除といったプロビジョニング機能をあわせもつケースもあり、連携する人事データベースに異動・退職を反映すれば、各SaaSのIDを自動で作成・変更・削除するなど、すべてを自動化して管理することも可能になります。

こういったID管理の機能をベースに、IAMでは、1つのIDで複数のサービスに認証できる「SSO(シングルサインオン)」や生体認証、ワンタイムパスワードなどを用いた「多要素認証」の機能を提供するものも多く見られます。

IAMによる認証・認可を適切におこなうために、すべきこと

当然ではありますが、「IAMを使えば、すべて問題ない」ということはなく、「どのように管理し、どのように活用するか」が重要です。そもそも、IAMでは、「管理されているIDやアクセス権の情報」をもとに認証や認可をおこなうため、退職者のアカウントなど「不正なIDが残っている」状態では、適切な認証ができているとは言えません。なお、アクセス権も同様で、「異動したはずなのに、以前の部署で利用していたサービスをそのまま利用できている」というのでは問題があります。こういった問題は、ID管理のプロビジョニング機能を活用したIDの同期・自動連携で解消するのも1つの方法です。

また、IDの管理のほか、パスワードの管理についても対策が必要です。推測されやすいパスワードや脆弱なパスワードが使われている、ほかのサイトとパスワードを使いまわしているなどの状況は問題があり、これらもID管理において、パスワードの強度チェックをおこなうなどの仕組みを整えることをお勧めします。

IAMではカバーできない領域に、どう対応するか?

複数のサービス・システムと連携し、IDの統合管理・ユーザの認証・認可までを集中的におこなうIAM。社内で利用するすべてのシステムについて、IAMで自動化することで人手が介在しないような完全性を実現できればベストですが、現実はなかなか難しい事情も多々あります。企業において業務に携わる人は正社員のみではなく、契約社員・常駐している協力会社のメンバー・出向で一時的に在籍している親会社のメンバー・アルバイトのメンバーなど、人事システムに含まれない人にもIDを発行しているケースがほとんどです。多くの企業では、正社員以外のメンバーは各部署にて把握しており、業務に携わるすべての“人”の情報を一元的には管理していません。また、管理対象となるシステムも「オンプレミスで構築したシステムが、IAMと連携が難しい」「重要システムはネットワーク分離しているため連携できない」「取引先企業が管理しているシステムや親会社が管理しているシステムなど管理元が社外のものもある」といったケースもあり、プロビジョニングまでをすべてIAMで自動化するのは、ハードルはかなり高いと言えます。

セキュリティ強化の観点から、IAMで自動化しきれない部分をカバーするために必要なのが、現状のIDについて、「だれが使っているものか」「不正なIDがないか」を確認するIDの棚卸です。NTTテクノクロスが提供するID棚卸ツール「アカンサス」は、ExcelやCSVにも対応し、様々なシステムのIDを取り込むことができ、IDの突合・確認申請などの作業を効率化。コストと手間を抑えて、不正なIDのない適切な状態の維持をサポートします。

IAMによる認証・認可とあわせてID棚卸をおこなうことも重要ですが、まずはIDの棚卸からツールを導入して効率化の徹底を図ることも有効です。自社で利用するIDの状況や、予算などを含めて、どこからスタートするのか検討するとよいでしょう。

あわせて読まれています